ClamAV es un programa antivirus de código abierto (de licencia GPL) para las plataformas Windows, GNU/Linux, BSD, Solaris, Mac OS X y otros sistemas operativos semejantes a Unix, aunque se suele utilizar preferentemente en la segunda plataforma mencionada.

Este programa nació como un proyecto de código abierto que pretende identificar y bloquear virus en el sistema. El primer objetivo de ClamAV fue combatir el correo electrónico de código mailicoso. Como consecuencia de ello, este antivirus se está usando en un número elevado de servidores de correo electrónico.

Uno de los puntos fundamentales en este tipo de software es la rápida localización e inclusión en la herramienta de los nuevos virus encontrados y escaneados. Esto se consigue gracias a la colaboración de los miles de usuarios que usan este programa y a sitios como Virustotal.com que proporcionan los virus escaneados.

Otra pieza clave de ClamAV es el soporte de desarrolladores que posee en todo el mundo; esta red de desarrolladores global posibilita una rápida reacción ante cualquier evidencia de un nuevo virus.

Otra pieza clave de ClamAV es el soporte de desarrolladores que posee en todo el mundo; esta red de desarrolladores global posibilita una rápida reacción ante cualquier evidencia de un nuevo virus.

- Licenciado bajo GNU General Public License 2.

- POSIX compatible y portable.

- Escaneo rápido.

- Detecta alrededor de 850.000 virus, gusanos y troyanos, incluyendo virus programados como macros de Microsoft Office.

- Escaneo de archivos y ficheros comprimidos (ZIP, RAR,ARJ, TAR, Gzip, Bzip2, MS OLE2, MS Cabinet File, MS CHM, MS SZDD, BinHex, SIS, AutoIt).

- Soporta plataformas de 32/64 bit.

- Soporta la mayoría de formatos de correo electrónico.

- Soporta formatos especiales (HTML, RTF, PDF, CryptFF, SCREnc, uuencode, TNEF...).

INSTALACIÓN Y CONFIGURACIÓN

En una plataforma de Linux (por ejemplo Ubuntu 20.04.1), simplemente hay que seguir los pasos típicos de instalación de paquetes (actualizar la lista de paquetes y el sistema), utilizando el comando apt install clamav clamav-daemon -y (anteponiendo sudo si no se ha iniciado sesión como administrador) para instalar el paquete de este antivirus.

Después, es necesario actualizar la base de datos de virus, que se encuentra en el directorio "clamav" de la ruta "/var/lib", para lo cual existen dos métodos, dependiendo de si se tiene o no conexión a Internet.

Actualización desde Internet

Si se tiene una conexión estable o un acceso fácil a Internet, se debe emplear la herramienta freshclam del ClamAV.

Para ello, se seguirán los siguientes pasos:

- Detener el servicio clamav-freshclam empleando el comando systemctl stop clamav-freshclam (anteponiendo sudo si no se ha iniciado sesión como administrador).

- Ejecutar el comando freshclam (anteponiendo sudo si no se ha iniciado sesión como administrador) para actualizar la base de datos (si ya está actualizada, el programa avisará con un mensaje que incluye la expresión "database is up to date").

- Iniciar el servicio clamav-freshclam mediante el comando systemctl start clamav-freshclam (anteponiendo sudo si no se ha iniciado sesión como administrador). Puede comprobarse si realmente se ha iniciado el servicio si se utiliza el comando systemctl is-enabled clamav-freshclam (el sistema debe responder "enabled").

Actualización sin conexión a Internet

Si no se tiene un acceso permanente a Internet, o la conexión no es fiable por cualquier circunstancia, existe la posibilidad de descargarse las bases de datos de virus de ClamAV ["ClamAV Virus Database" ("CVD"), en inglés] de la sección de descargas de su página de red oficial. Los archivos de bases de datos de virus, que deben guardarse en la ruta de base de datos de virus de este antivirus, son: main.cvd, daily.cvd y bytecode.cvd.

Una vez guardados en su lugar adecuado, hay que asegurarse de que los archivos poseen los permisos apropiados y pertenecen al usuario adecuado. Para esto se deberá utilizar el comando chown clamav:clamav /var/lib/clamav/*.cvd (anteponiendo sudo si no se ha iniciado sesión como administrador) para cambiar el usuario propietario, y el comando chmod 644 /var/lib/clamav/*.cvd (anteponiendo sudo si no se ha iniciado sesión como administrador) para aportarles los permisos necesarios; tras esto, se debe reiniciar el servicio clamav-daemon [comando systemctl restart clamav-daemon (anteponiendo sudo si no se ha iniciado sesión como administrador)].

Otras opciones de descarga de estos archivos son espejos locales ("local mirrors" en inglés), cuya lista puede verse en la sección adecuada de la página oficial de ClamAV.

COMANDOS MÁS RELEVANTES

La sintaxis básica del uso de este antivirus es:

clamscan <opciones> [ruta a escanear]

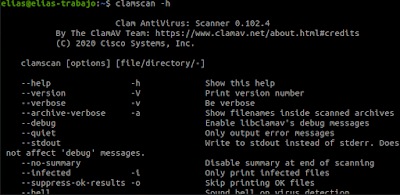

Si es necesario ver todas las opciones del programa, se debe utilizar el comando clamscan -h o clamscan --help; también se puede ver información más exhaustiva del ClamAV utilizando el comando man clamscan.

Las opciones más interesantes de este comando son:

- --no-summary: No muestra un resumen del análisis a su finalización.

- -i (--infected): Muestra sólo los archivos infectados.

- -o (--suppress-ok-results): Omite los resultados positivos.

- --bell: Suena una campana cuando detecta virus.

- -r (--recursive): Escanea directorios recursivamente.

- -l <archivo> (--log=<archivo>): Guarda el informe del análisis en un archivo dado.

- -f <archivo> (--file-list=<archivo>): Analiza archivos especificados, línea a línea, en un archivo dado.

- --remove[=yes/no(*)]: Elimina completamente archivos infectados. El parámetro entre corchetes indica que la opción puede seguirse de sí o no; si la opción se utiliza sin uno de esos argumentos, el argumento predeterminado será "yes"; por otra parte, el asterisco indica la configuración interna predeterminada para esta opción.

- --move=<directorio>: Mueve archivos infectados a un directorio dado, que debe tener permisos de escritura del usuario activo o de un usuario sin privilegios que esté empleando el comando.

- --copy=<directorio>: Copia los archivos infectados a un directorio dado, que debe tener permisos de escritura del usuario activo o de un usuario sin privilegios que esté empleando el comando.

|

| Ejemplo de uso de ClamAV |

LIMITANDO EL USO DE LA CPU DEL CLAMAV

Debido a que este antivirus emplea mucha potencia de la CPU (especialmente si escanea directorios grandes), es necesario limitar ese uso, lo que puede hacerse empleando los siguientes medios:

- Comando nice: Reduce la prioridad del comando clamscan, es decir, que limita el tiempo de la CPU. Su sintaxis es nice -n <nº de prioridad> clamscan && <comando del ClamAV>. El nº de prioridad debe ir desde "-20" (prioridad más alta) al "20" (prioridad mínima); cuanto más bajo sea el número, más recursos del sistema empleará clamscan. Mientras otro proceso no necesite tiempo de CPU, ClamAV lo usará maximizado, mas si se ejecuta otro proceso de mayor prioridad, el antivirus lo perderá.

- Programa Cpulimit: Este programa no siempre viene en la distribución de Linux de modo predeterminado, por lo que igual hay que instalarlo [se actualiza la lista de paquetes y el sistema, y se emplea el comando apt install cpulimit (anteponiendo sudo si no se ha iniciado sesión como administrador)]. Limita totalmente el tiempo de la CPU, siendo su sintaxis: cpulimit -z -e clamscan -l 20 & <comando del ClamAV> (limita el tiempo de CPU al 15% cuando se ejecuta el análisis de este programa).

CÓDIGOS DE RETORNO

ClamAV posee los siguientes códigos de retorno:

- 0: No se han encontrado virus.

- 1: Se han encontrado uno o más virus.

- 2: Hubo errores en el escaneado.

Espero que la presente entrada haya sido interesante para el lector. De ser así, aguardo que el lector la comente y/o la comparta, por favor.

No hay comentarios:

Publicar un comentario

Deje aquí su comentario, si no puede comentar, pruebe a hacerlo desde otro navegador de red u otro equipo.